用浏览器访问 https://doh.pub/dns-query 也显示 502

用阿里云服务器 curl https://doh.pub/dns-query 依然显示 502

有了解情况的大佬么,看看怎么解决

]]>至于浏览器,几乎在安全/隐私里可以找到选择 dns 供应商,然后就可以设置 doh 啦。 上面的应用不存在其他平台,其他平台均为非本人开发。 Cloudflare cdn (无污染,强制 dnssec ,ECH:Enable(目前还无法强制)) https://ifc-sa.rfc1.cn/b8v4n2/m5k9j1h7g3/q2w4e6r8t0y1u3i5o7p9l2k5j8h1g4f7d https://vavwm.amd.pub/b8v4n2/m5k9j1h7g3/q2w4e6r8t0y1u3i5o7p9l2k5j8h1g4f7d shanghai 入口 ip 分流(即国内网站走阿里腾讯 DOH ,国外则走自有无污染 DOH) https://amd.pub/amd/yes/epycadacnrgac 遇到问题欢迎留言或者发邮件到 admin@amd.pub 留言可能不太看,但是邮件一定处理(合理的话 24 小时内解决) 未来如果 quic 成熟了还会支持 quic (DOQ) 还会出中国优化线(比如走国内 CDN 或者美西 Cn2) 最后祝你有美好的一天

]]>HTTPDNS 的调度也有上述类似的问题,请问这是为什么?难道仍是归咎于调度细粒度不精准 或 不完整支持 ECS 造成的嘛? ]]>

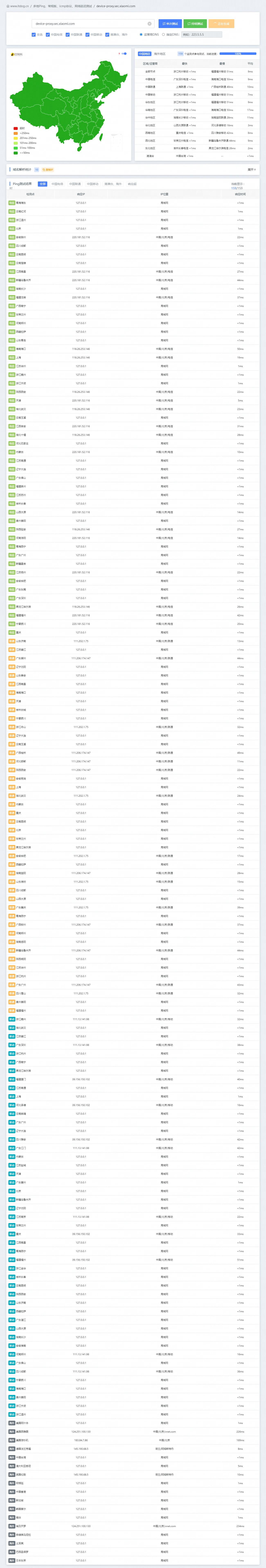

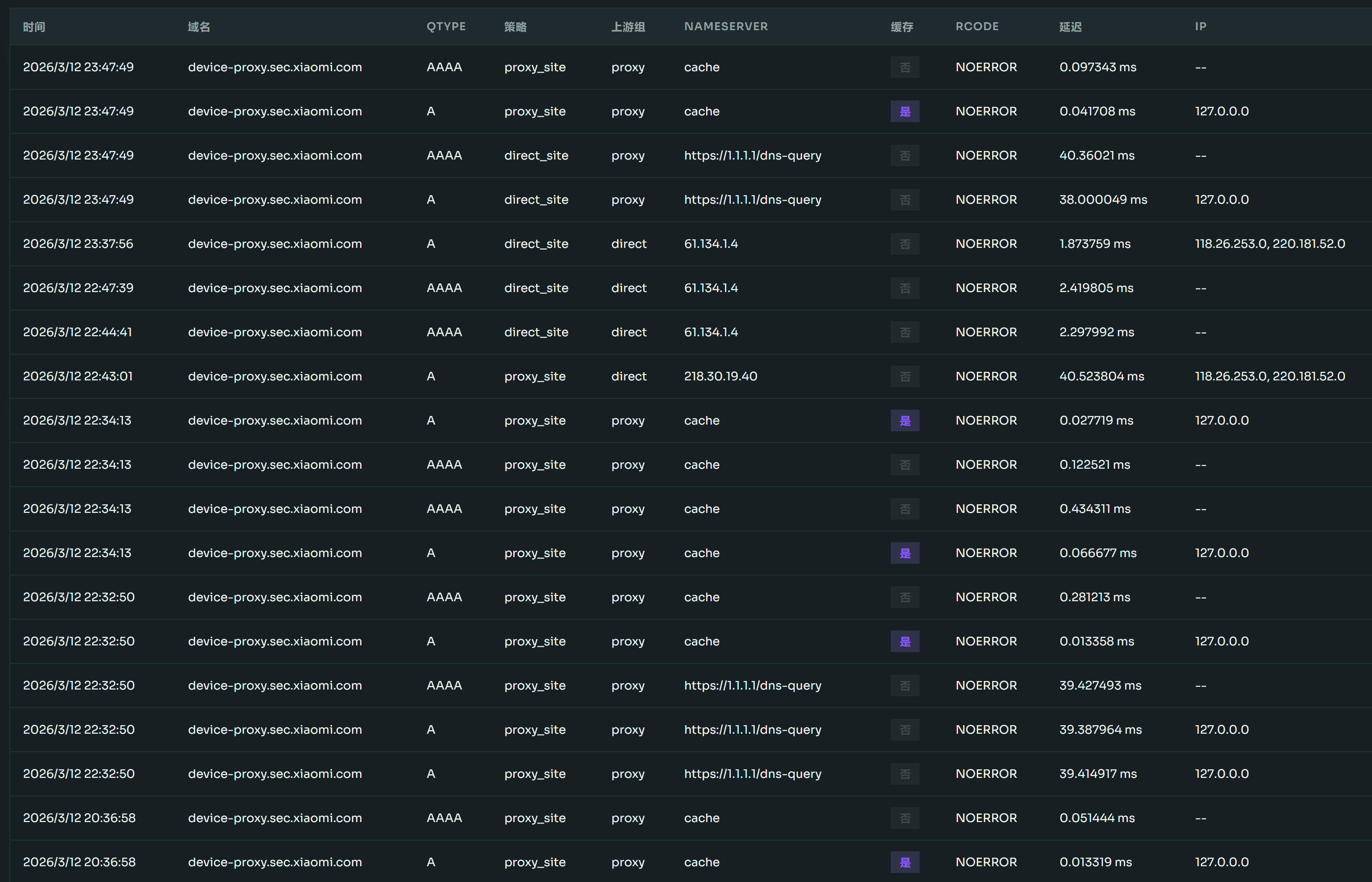

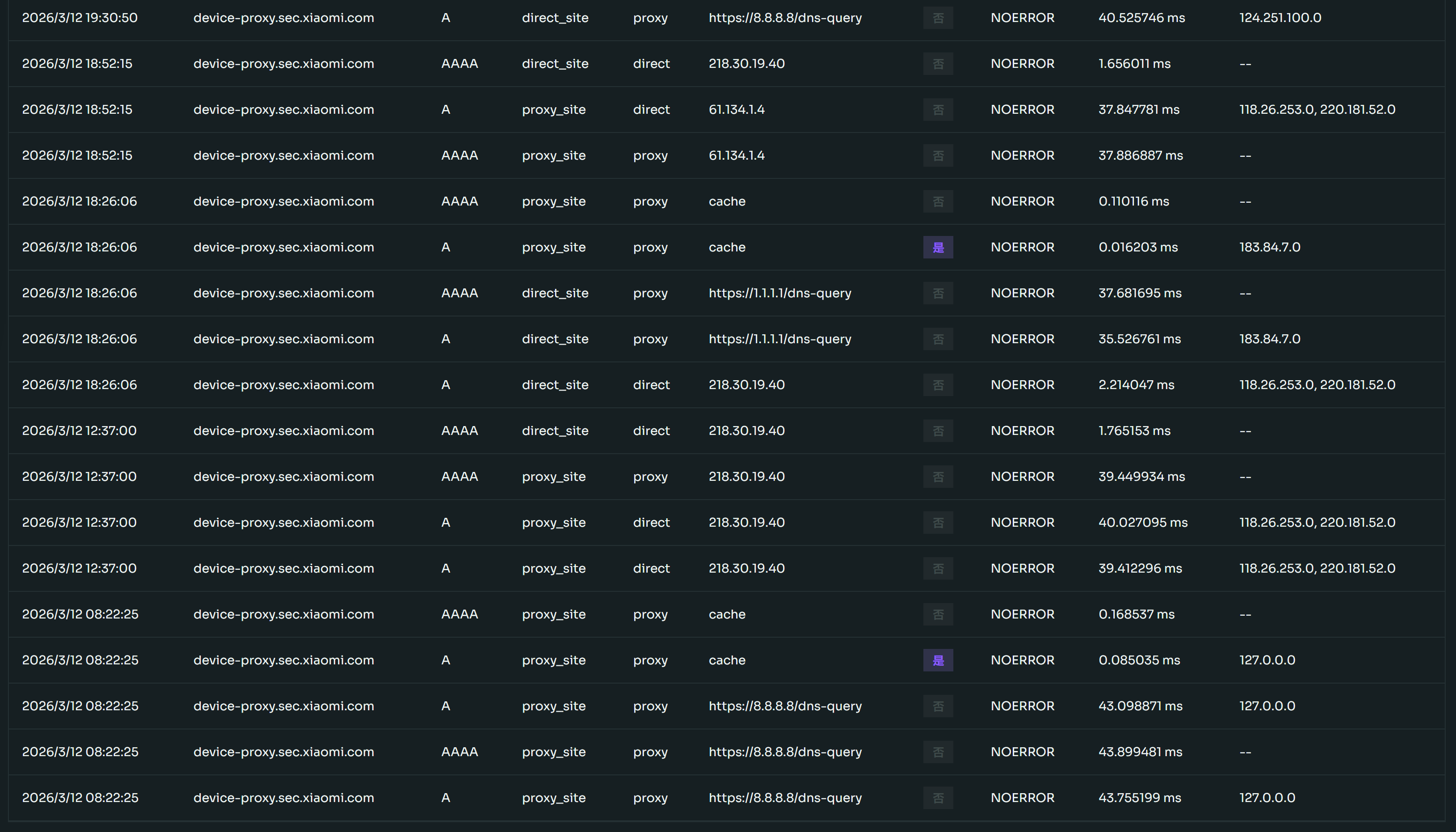

最近几次的解析记录

我不用小米手机,应该是 IOT 设备发出的

]]>目前自建了远端 DNS server ,所有的 DNS 请求都会走代理协议。主要走 UDP 代理协议,不稳的时候考虑切 TCP 。

最开始为了最低延迟,选择了用原生 UDP 的 DNS ,也就是 UDP over UDP 的 dns 请求。但是 AI 说如果我哪天切 tcp 的代理协议代理走 udp dns 会存在拥堵算法的问题。Surge 官网也说默认屏蔽 UDP 可以省去很多问题。

后来考虑走 Raw TCP 的 DNS ,也就是 raw TCP over UDP 。但是 AI 又说普通 Infra 对纯 TCP 的 DNS 支持不是那么全面。

现在考虑 DoT 或者 DoH ,但是这两个都走 TLS ,相当于多了一次加密。而且都是走 TCP ,也就是走 quic 的代理要 TLS + TCP over UDP 。不知道这样如何。

还有个新的 DoQ ,可以 QUIC over QUIC 。

UDP vs TCP vs DoT vs DoH vs DoQ 大家都是怎么选择的? ]]>

爽的点:

1. ip 都是真的,dig ,curl 等都给真实地址

2. 可以在 dns 环节去广告,脑补这样做会比传统路由环节 reject 省一点资源

3. Singbox 同样配置直接安卓用,比 Surge 更跨平台。

不爽的点:

1. 上游给的 DNS TTL 很低,导致每隔几分钟就得去远端刷新 DNS ,偶尔会卡一下。目前是手改 TTL 缓解

2. Singbox 没有 DNS 乐观缓存。这个功能应该能极大帮助问题 1 但不知道为什么作者没开发。Surge 这种不需要经常刷 DNS 的 Fakeip 反倒有

3. Singbox 的 Mac 端 GUI(SFM)很极简但是内存占用还是比 Surge 大一些,维持在 150M 左右,Surge 不到 100M 。盲猜 Surge 实现更 native 一点

4. Singbox 已经很久不在 App Store 更新 IOS 端了。没法真全平台。

总结:

没感觉谁比谁好太多,但真 IP 给了一种精神上的纯净感。感觉还会再用一阵儿。。。 ]]>

https://drive.google.com/file/d/1sEWKBsVhRDxkA-osAUXML0IPeKZaQbd0/view?usp=sharing app 截图: https://rvv.amd.pub/umr/Screenshot_20260203_063742.jpg 欢迎大家使用,有不足之处请多包涵!

]]>我路由器还设置这个为第一 dns 的

难怪最近网页打开好像慢一点, 一直没注意 ]]>

接下来就是 Docker ,部署在 NAS Docker 里面的服务全部无法访问。NAS 也无法通过域名访问。

大家用的什么模式的代理方式呢? ]]>

基于这个在 cf 上自建了一个 doh ,发现 gfw 会针对域名进行封锁,比如取名 dns.mydomain.xyz 或者 doh.mydomain.xyz ,甚至 mydoh.mydomain.xyz 都无法访问,后来改名叫 domain.mydomain.xyz ,就行了

curl https://mydoh.mydomain.xyz/ -v -4 * Host mydoh.mydomain.xyz:443 was resolved. * IPv6: (none) * IPv4: 104.21.7.35, 172.67.135.177 * Trying 104.21.7.35:443... * ALPN: curl offers h2,http/1.1 * TLSv1.3 (OUT), TLS handshake, Client hello (1): * CAfile: /etc/ssl/certs/ca-certificates.crt * CApath: none * Recv failure: Connection reset by peer * TLS connect error: error:00000000:lib(0)::reason(0) * OpenSSL SSL_connect: Connection reset by peer in connection to mydoh.mydomain.xyz:443 * closing connection #0 curl: (35) Recv failure: Connection reset by peer { "rules": [ { "category": "gfw", "upstream": "https://dns.****.xyz/google/query-dns" }, { "category": "tencent", "upstream": "119.29.29.29 119.28.28.28" }, { "category": "bytedance", "upstream":"180.184.1.1 180.184.2.2" }, { "category": "alibaba", "upstream":"223.5.5.5 223.6.6.6" }, { "category": "baidu", "upstream":"180.76.76.76" } ], "default_upstream": [ "https://***-adh.alidns.com/dns-query", "tls://***-adh.alidns.com", "120.*.*.*", "121.*.*.*" ] } 对 geosite 进行解包。

gfwlist 用 cf 转发 googledns 查询

腾讯系,字节系,阿里系,百度系分别用自家的 dns 查询

其他(缺省) dns 采用阿里和腾讯家的个人免费版查询

所以现在免费情况下,cloudns 是无法托管到 cloudflare 了吗?

]]>https://zhul.in/2025/11/25/did-your-tld-slowing-down-your-site/

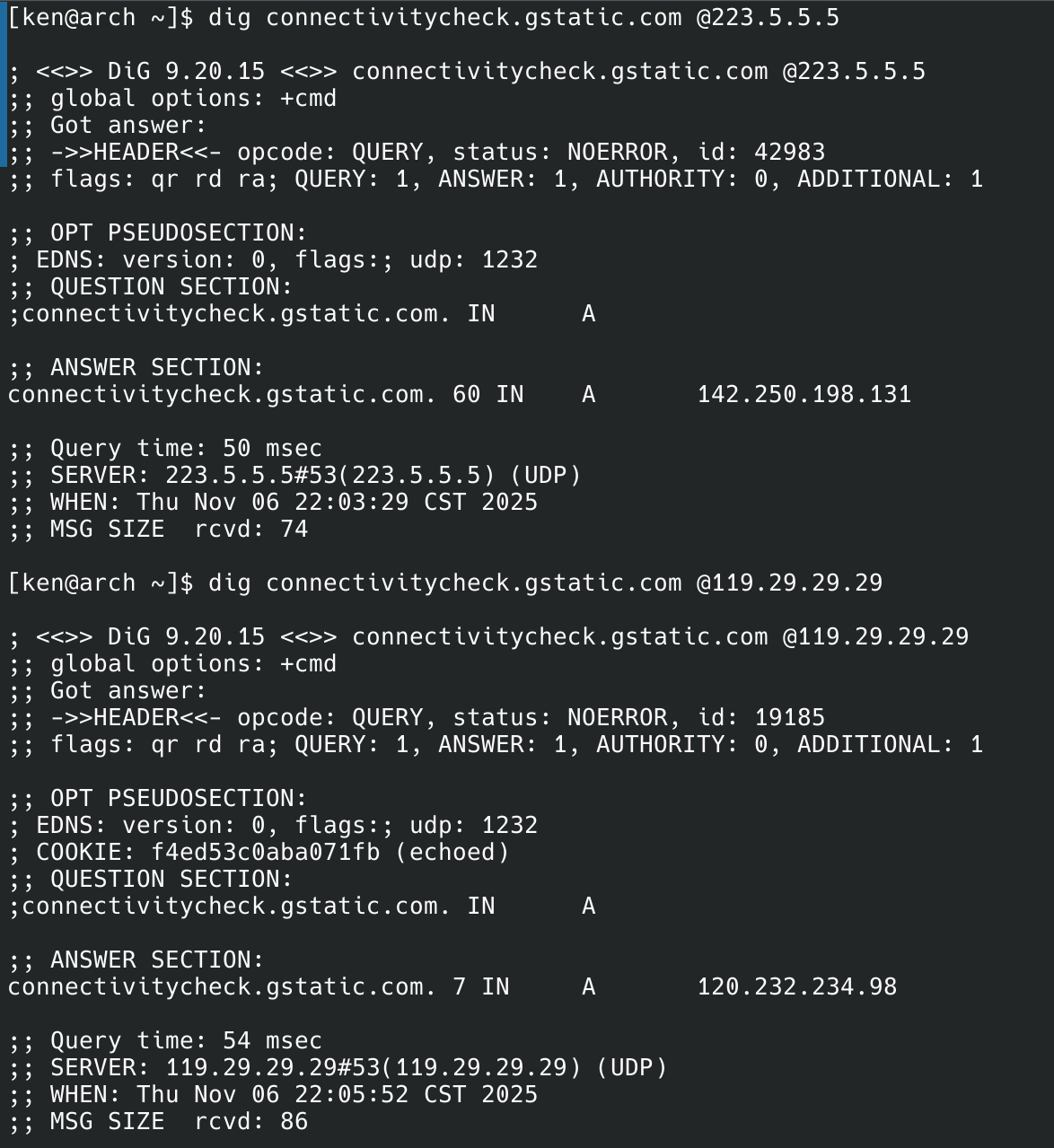

]]>223.5.5.5 和 223.6.6.6 解析今天下午在谷歌商店更新应用的时候发现异常,表现为点击更新后一直转圈直至更新失败,立刻开始怀疑 DNS 解析的问题(毕竟之前就有过类似的问题)。通过抓取日志发现

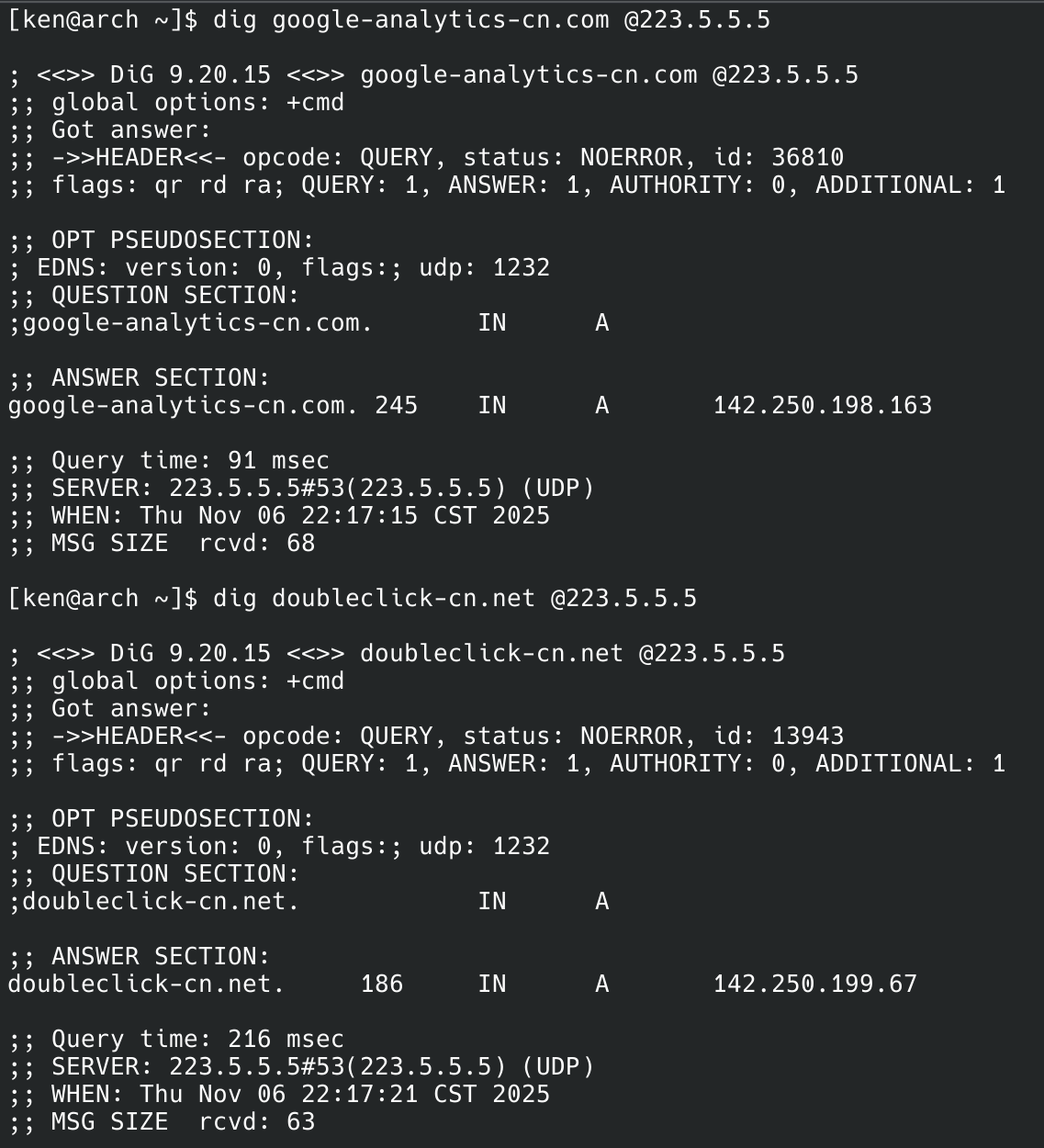

connectivitycheck.gstatic.com 域名连接超时,在 Ruleset 中搜索果然发现有这个域名,手动 dig 查询试试:

不知为何阿里 DNS 将其解析到了境外地址(之前是正常的),而腾讯 DNS 则是正常的。

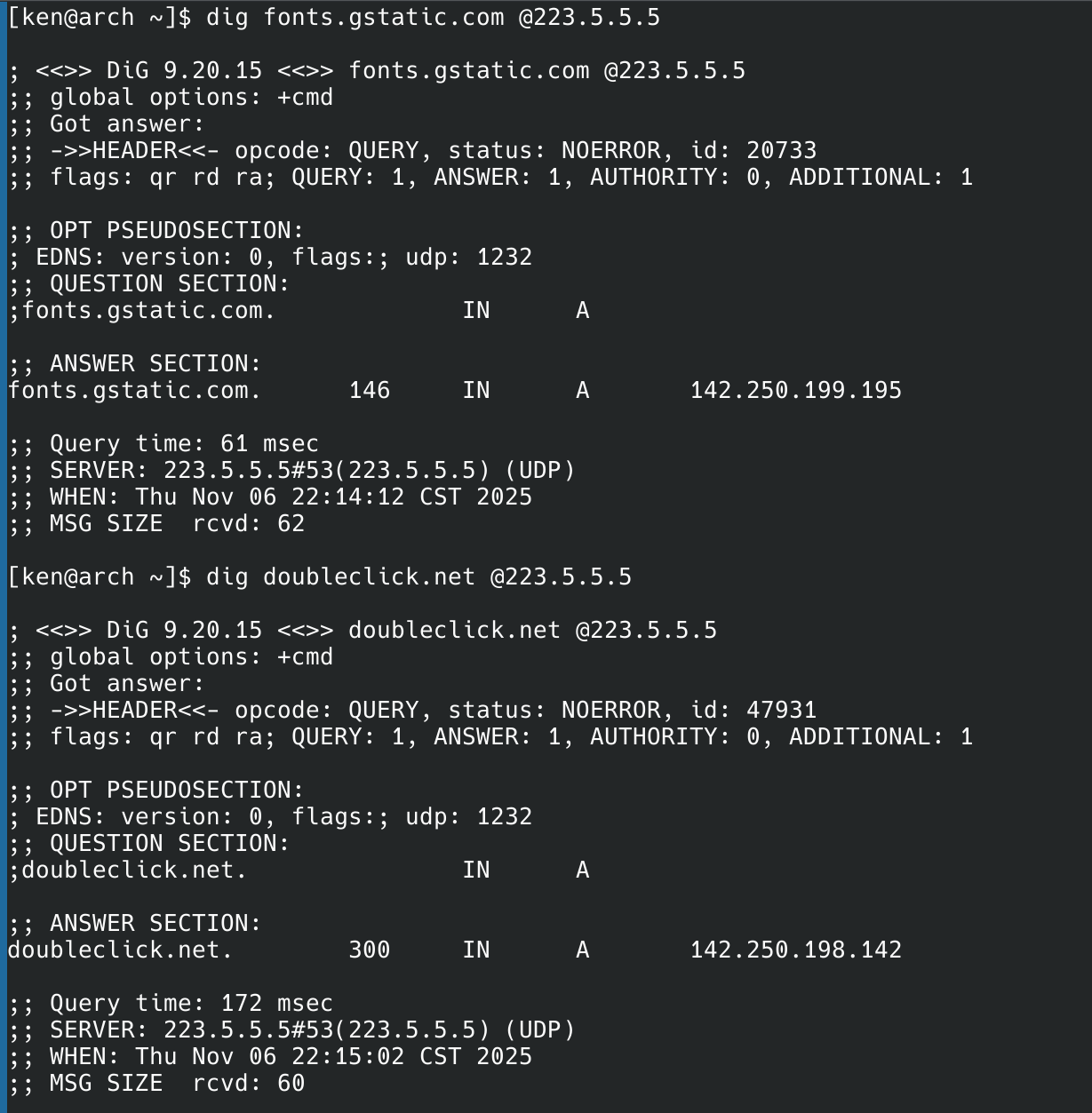

142.250.0.0/16 这个 IP 段已被墙,自然无法直连。顺藤摸瓜测试部分其他存在境内节点的谷歌域名的解析结果:

似乎全军覆没了,连带

cn 后缀的域名也解析到了境外,何意位?总之在阿里 DNS 结束抽风之前,可以切换到其他 DNS 提供商解决这个问题 ]]>

armbian 1panel 静态网站 比如 www.a.com

lucky ddns 记录是 *.a.com 已经成功了

本地 nslookup www.a.com ip 是正确的 并且这个 ip 直接 http://[]:80 可以访问

问题来了

经常一段时间不访问后浏览器会打不开提示地址错误或者域名解析错误

我腾讯做了 cdn 用加速地址又可以访问 我也是无语了

然后 过一会再打开 又可以访问了

我现在不知道是哪个环节出了问题 ping 可以 ping 通

按理说 不是 dns 问题啊 ]]>